01 開門見山:Context(上下文)和 Content(內容)

Context(上下文)和 Content(內容)是一個有趣的話題。不妨看看幾個有趣的對比:

圖1-Context(上下文)和 Content(內容) 字形的對比。

上圖很有趣:圖中的倒影并不是Context(上下文),而是Content(內容)。兩者只有一個字母之差,但兩者卻是幾乎對立的含義。

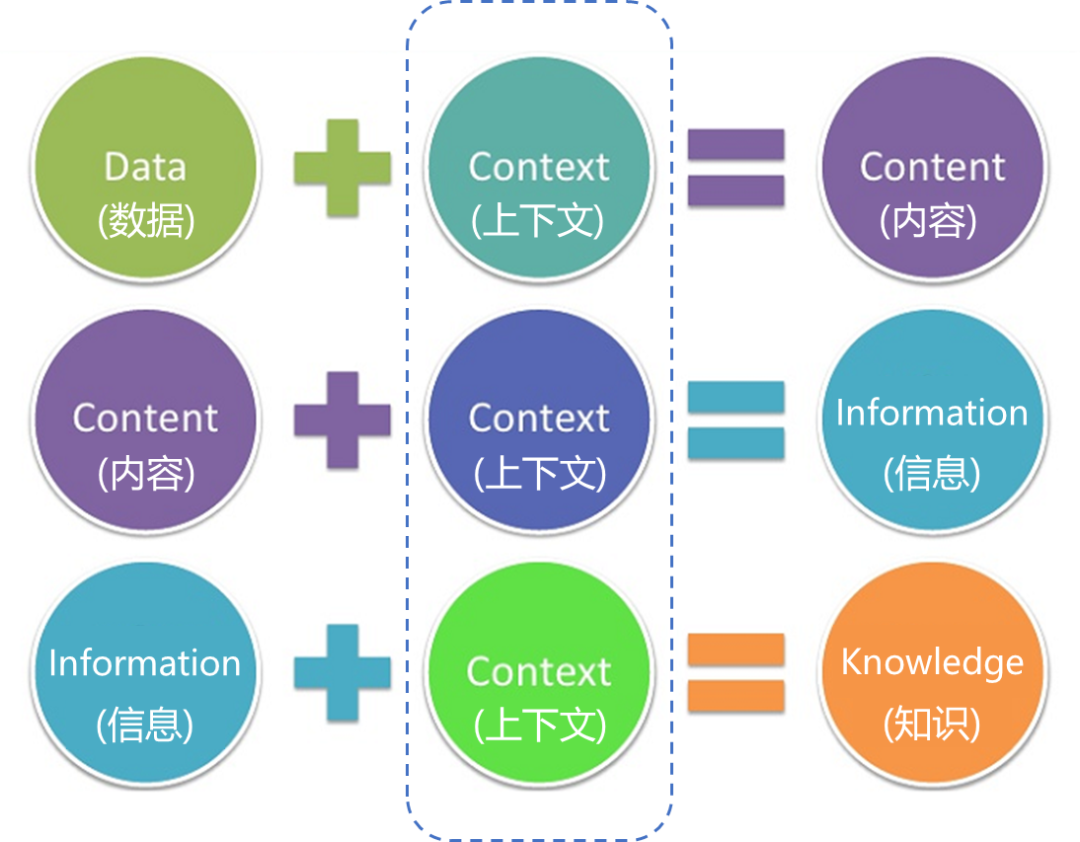

圖2-上下文的意義/價值 上下文的價值。

從上圖可以看出,上下文(Context)分別賦予了數據(Data)、內容(Content)、信息(Information)以更多的意義和價值。正是在上下文的作用下,數據轉化成內容,內容轉化成信息,信息轉化成知識。上下文(Context)和內容(Content)是既對立又統一的關系。兩者相輔相成,還可以相互轉化。

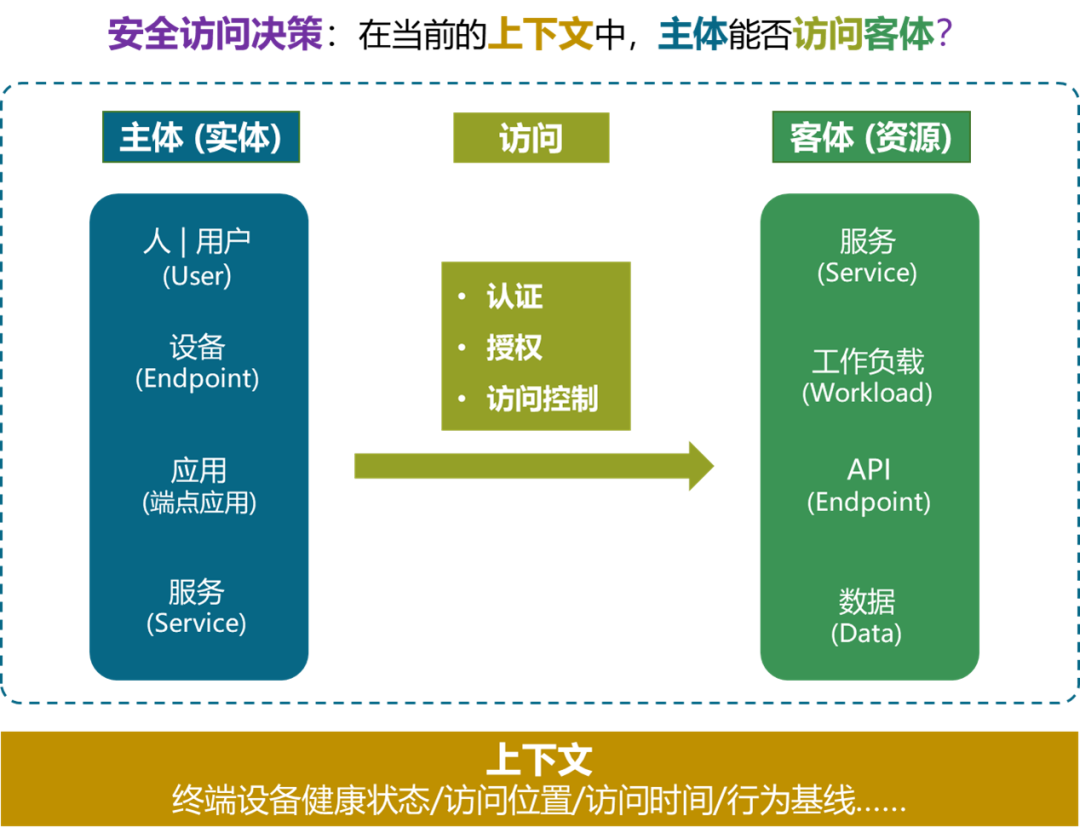

圖3-內容離不開上下文 上下文的地位。

微軟創始人比爾·蓋茨曾說過內容為王。營銷大師Gary Vaynerchuk卻說:“如果內容為王,那么上下文就是上帝。”

02 進入正題:網絡安全中的上下文感知

1)上下文感知的含義

上下文(Context)是某事物存在或發生的環境/條件/情況/背景,可以幫助解釋或理解該事物。這里的“某事物”也可以理解為上一節中的內容(Content)。

上下文感知安全,是在做出決策時使用補充性上下文信息,來改進安全決策。為了更快、更準確地評估某個給定的操作請求應該被允許還是拒絕,需要在做出安全決策時加入更多實時上下文信息。

2)上下文感知的示例

當今,所有網絡安全領域都在向上下文感知基礎設施轉變。應用程序感知、身份感知、內容感知、流程感知、環境感知,都是向上下文感知轉變的例子。 先看幾個熟知的傳統型轉變:

網絡級防火墻是最先轉型的。下一代防火墻已經超越了傳統的靜態網絡級屬性(例如端口號或IP 地址),特別強調應用程序感知能力,也開始強調身份感知能力。

入侵防御系統 (IPS):下一代IPS系統不再將所有IPS規則應用于所有流量,而是使用實時上下文知識,包括工作負載正在運行的操作系統或應用程序的哪個版本,以及它們所保護的系統中存在哪些漏洞。這些上下文提高了IPS決策的速度和準確性,節省處理資源,減少誤報率。

端點保護平臺 (EPP):EPP的發展早已超越了傳統的基于簽名的白名單和黑名單方法,正在使用公開情報和社區聲譽,來確定給定的可執行代碼是否足夠可信。

安全Web網關 (SWG):SWG的發展遠遠超越了傳統的靜態URL過濾,以在策略決策點處融合上下文信息,例如URL的信譽、源IP地址的位置和信譽等。同時也增強內容感知,以監控出站連接上的數據泄露。

再看幾個流行的現代型轉變:

網絡準入控制 (NAC):無論是用于訪客網絡、VPN訪問、全網絡訪問,NAC解決方案會在允許工作站連接到企業網絡之前,使用實時上下文信息,如對設備的“健康”評估(即零信任終端環境感知)。

身份和訪問管理:身份驗證在認證決策點融入了更多實時上下文,例如當事務上下文反映異常行為時,則需要更強的身份驗證。

授權決策:授權決策也變得更加上下文化。超越了傳統的RBAC(基于角色的訪問控制)靜態模型,積極向ABAC(基于屬性的訪問控制)的零信任架構轉變。

數據保護:為了在整個數據生命周期和整個企業IT生態系統中充分保護敏感信息,策略執行點變得更加內容感知和身份感知,支持根據操作時確定的數據分級分類而動態應用策略。

下面,筆者將對這些上下文感知轉型示例,進行歸納提升和模型推演,總結出一般性規律。

03 模型推演:從安全訪問模型到安全操作模型

1)零信任訪問模型

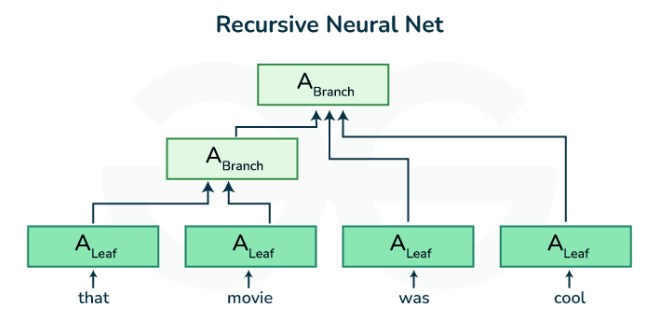

零信任訪問的目的是:在不可信環境中,實現實體對資源的安全訪問。它本質上是要做出一個安全訪問決策:在當前的上下文中,主體能否訪問客體? 筆者繪制了如下零信任訪問模型:

圖4-實體之間的安全訪問模型

2)零信任操作模型

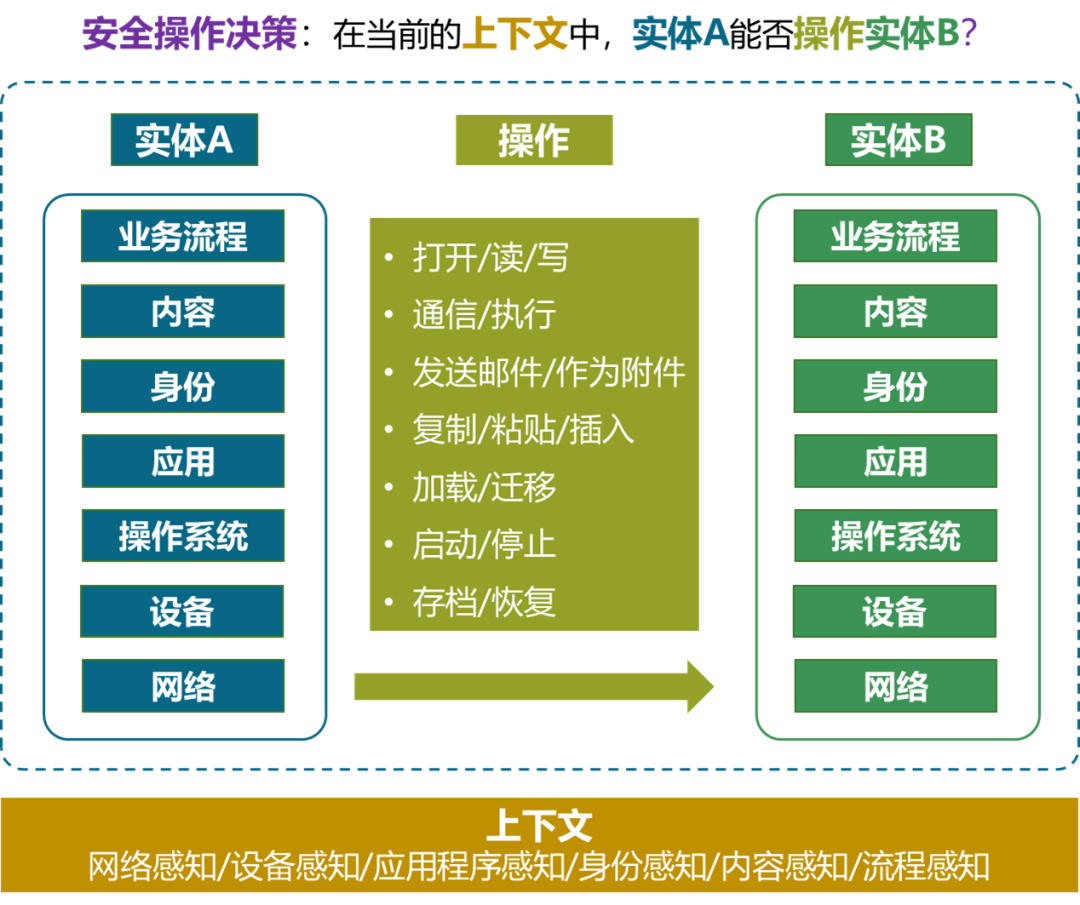

筆者將上述零信任思想推廣到各種操作類型(而不僅僅只是訪問這種操作),就可以得到下面的零信任安全操作模型:

圖5-實體之間的安全操作模型 分層IT技術棧模型。

在上圖中,左右兩側的實體A和實體B,按照IT技術棧進行了分層,即網絡、設備、操作系統 (OS)、應用程序、身份、內容、業務流程。在這種分層IT技術棧模型中,各個層級都包含其物理或邏輯實體(對象)——數據包、機器、應用程序、服務、用戶、組、事務等。 安全操作決策:安全的本質是對操作的安全決策。結合上圖來看,網絡安全可以被視為一組安全決策的執行,以實現IT堆棧中不同實體之間的操作。如上圖所示,當左側任何層的實體A想要對右側的實體B進行操作時,就會發生安全決策。例如:

網絡通信:這個IP地址可以和另一個IP地址通信嗎?這種類型的策略傳統上由網絡防火墻強制執行。

程序執行:這個用戶可以加載并執行這個未知的應用程序嗎?此類策略傳統上由防病毒軟件和應用程序白名單軟件強制執行。

用戶訪問:此用戶可以訪問此內容嗎?這種類型的策略傳統上由訪問控制機制強制執行。

輸入驗證:這個輸入可以被這個應用程序接受嗎?這種類型的策略傳統上由應用程序防火墻(例如WAF或數據庫防火墻)強制執行。

上下文感知。對應于圖中的每一層,都有各層的上下文,通過感知各層的上下文,如應用程序感知、身份感知、內容感知、流程感知,可以將上下文添加到安全決策的輸入中,從而做出更加正確的安全操作決策。

04 范式轉變:信任度量需要實時上下文

1)基礎設施轉變:從靜態IT基礎設施轉向動態IT基礎設施

靜態業務和IT基礎設施。當業務和IT基礎設施相當靜態且明確時,企業擁有和控制圖5中的大部分實體,所以網絡安全策略執行點(如防火墻、郵件安全網關)通常只放置在企業擁有的東西(因此信任)和企業不擁有的東西(因此不信任)之間的分界點(邊界)。

絕對信任模型。這種信任“我們”(我們擁有它并且控制它)而不信任“他們”(他們擁有它并且控制它)的安全模型,就是絕對信任模型。 動態業務和IT環境。業務和IT領域的多種融合趨勢,正在打破傳統靜態IT基礎設施和業務的邊界,正在形成越來越動態的業務和IT環境:

移動化。意味著隨時隨地使用“可信度”不同的設備(并非都歸企業所有)從不同地點訪問企業的系統。

外部協作化。意味著向外界開放企業的 IT 系統。訪問內部系統的外部用戶會越來越多,甚至多于內部員工。

虛擬化。意味著工作負載和信息將不再與特定設備和固定IP地址綁定,從而打破基于物理屬性的靜態安全策略。

云計算。意味著企業不再擁有或控制保存和處理企業的工作負載和信息的基礎設施或應用程序。

黑客產業化。意味著黑客從大規模攻擊轉向針對性攻擊。導致企業對內部用戶和系統的信任度降低。

絕對信任的喪失。在動態的業務和IT環境中,企業無法預測訪問系統和內容的所有需求。試圖預先確定所有可能的使用場景,并使用靜態的、預定義的安全策略來執行它們,無法提供企業所需的擴展性和靈活性。在動態IT基礎設施的世界中,絕對信任模型失敗了。

2)安全范式轉變:從絕對信任到信任度量 IT基礎設施從靜態向動態的轉變,促使安全范式從絕對信任轉向信任度量。與可以提前預先定義的非黑即白的二元靜態決策不同,新興IT環境中的安全決策難以明確定義和事前預知。IT技術棧的每個元素,都需要以一定程度的不確定性對待。

絕對信任(即二元信任)將被“信任度量”范式所取代。 我們必須拋棄幻想的絕對信任(實際上我們從未真正擁有過這種信任),將轉向一種信任度量的范式,即上下文感知的安全策略執行機制——它可幫助我們回答真正的問題:“我是否對相關實體有足夠的信任,可以在我目前的風險承受能力水平和上下文中,執行所請求的操作?”

3)不可或缺:信任度量需要實時上下文

為了能夠更快、更準確地度量信任級別,評估是否應該允許或拒絕給定的操作,我們必須在做出安全決策時納入更多實時上下文信息。這是上下文感知安全的核心。

05 五彩紛呈:安全上下文的類型和來源

1)安全上下文的類型

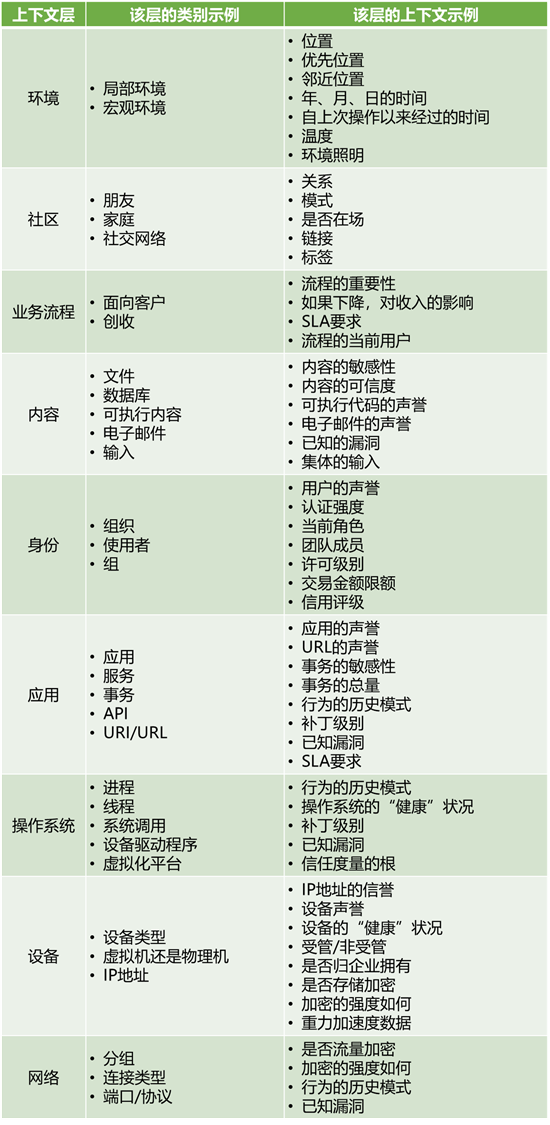

除了經常使用的環境上下文(如位置和時間),還有多種類型的上下文信息,可用于改進安全決策。圖5中顯示的任何層,都可以為改進安全決策提供額外的上下文。下表羅列了各個層中的上下文示例:

表6-與安全決策相關的上下文示例 所有這些層——環境、社區、流程、內容、身份、應用程序、操作系統、設備和網絡——都可以為它們下面的層中做出的實時安全決策,提供有用的上下文。例如,身份級別和應用程序級別的信息,可以為網絡級別的防火墻決策提供額外的上下文。內容級信息可以為決定是否允許通過電子郵件發送文檔提供額外的上下文。

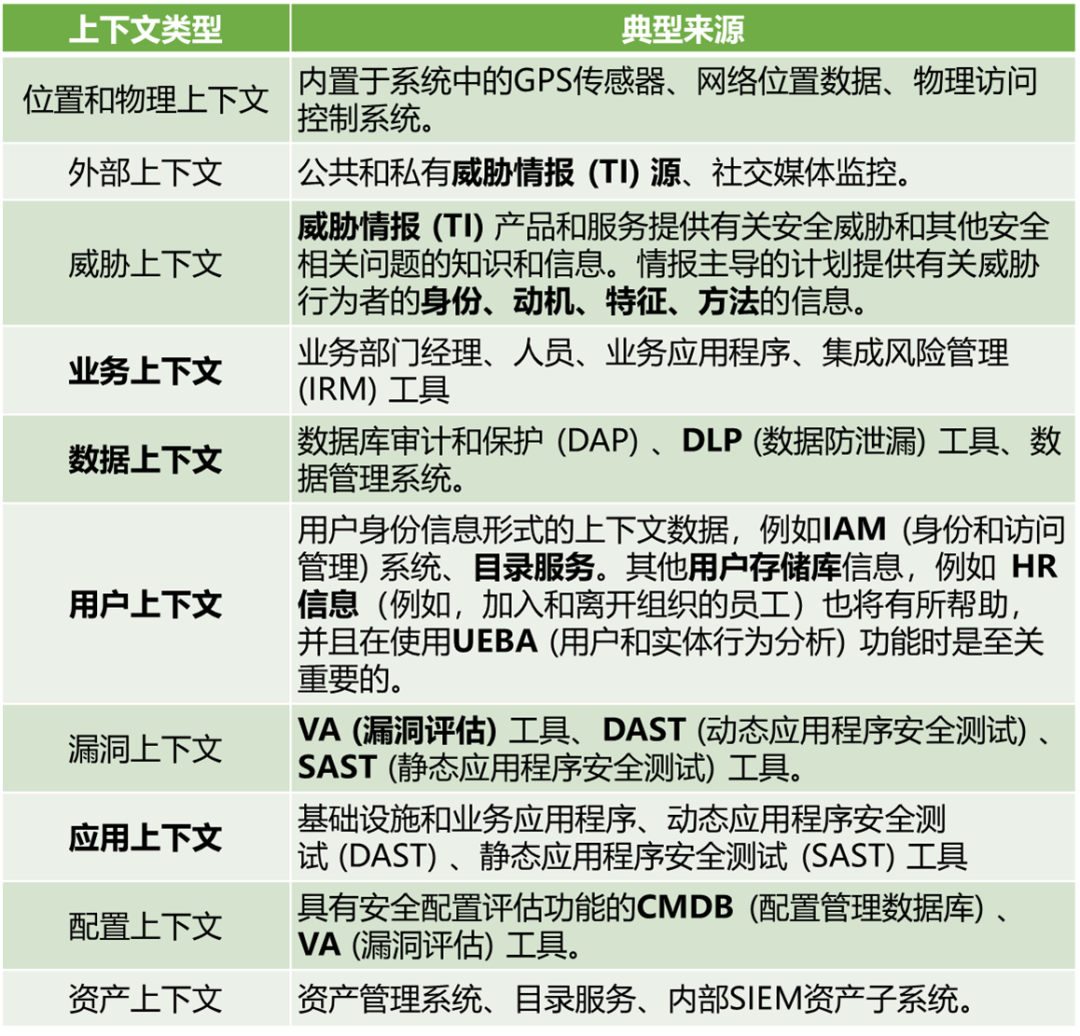

2)安全上下文的來源

想用好上下文,除了知道有什么上下文,還要知道從哪里獲取這些上下文。下表總結了一些常見上下文的來源(即獲取方式):

表7-上下文的類型和來源

06 展望未來:上下文的未來是圖譜化

1)上下文的未來是圖譜化

在安全世界中,威脅情報顯然是上下文的重要組織部分(參見表7中的“威脅上下文”)。而在很多語境中,情報就是上下文。 筆者明確看到了主流安全情報產品的圖譜化趨勢,從而給出斷言:(大規模)上下文的未來是圖譜化。 圖譜為何如此重要?因為圖譜含有語義(語言有意義,容易被理解),是最高層次的信息表達方式。

圖譜以類似人類大腦的方式,組織各種實體和上下文知識。對于海量信息中的知識探索和發現活動,圖譜無疑是最值得期待的工具。圖譜采取用圖說話的可視化方法,將上下文的易用性提升到新的高度,為降低威脅調查、行為異常、隱私合規等安全技術的門檻提供了可能。

圖譜的難度很大。也許有人會說:圖譜的應用門檻沒多高!但筆者想提醒的是:關系之中見精髓,規模之上見工夫。實體和關系的建模方式、規模量級、豐富程度,圖譜的易用性、探索性、啟發性,無不是橫亙在圖譜面前的巨大挑戰。實際上,圖譜與圖論、本體論、自然語言處理、神經網絡、人工智能等前沿理論關系緊密。 貧窮會限制想象力。要做好自己的圖譜,還是應該先看看別家的圖譜。

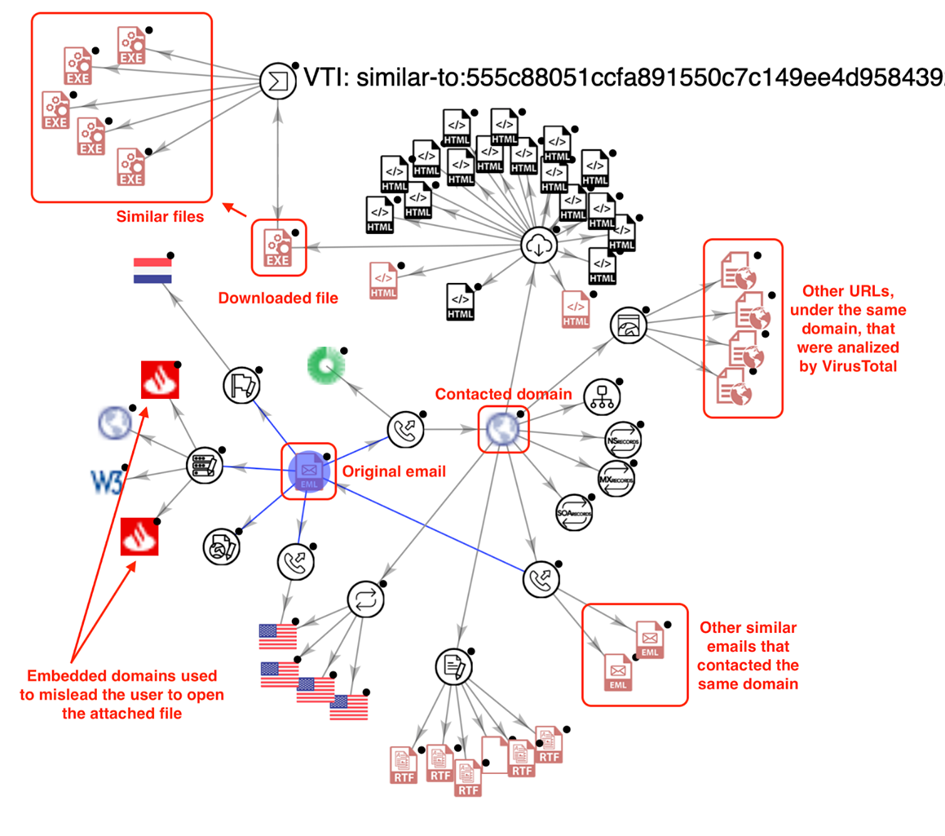

2)VirusTotal圖譜

VirusTotal稱:“上下文是王道(Context is king)”。可見其對上下文之重視。 VirusTotal認為:你不能僅僅依靠“一枚子彈”(即一個樣本)或“一塊拼板”(即你的本地數據),來與全球范圍內的攻擊者進行戰斗。你需要有持續跟蹤惡意活動的“整部電影”,必須有盡量完整的上下文。VirusTotal圖譜(VirusTotalGraph)正是你的救星。 VirusTotal圖譜充分利用各種實體的屬性和關系,以可視化方式,瀏覽或搜索VirusTotal的海量數據集,高效執行安全事件和威脅的調查。

如下圖所示:

圖8-VirusTotal圖譜的調查示例

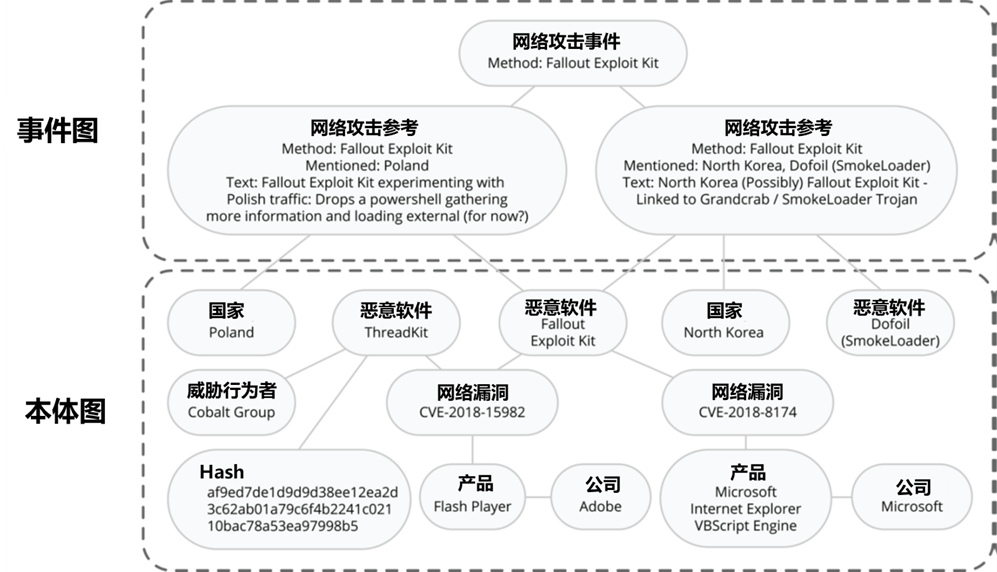

3)CrowdStrike威脅圖譜

CrowdStrike將威脅圖譜(Threat Graph)視為自己的云端安全大腦。CrowdStrike聲稱自己是第一個有目的地使用圖數據庫來實現網絡安全的公司,并基于圖數據庫構建了威脅圖譜。

正是利用了圖數據模型,威脅圖譜得以每天處理數十億個事件,處理來自數百萬個傳感器的數據流,支持每秒50萬個事件寫入,并在紛繁復雜中快速發現威脅蹤跡。

圖9-CrowdStrike威脅圖譜(Threat Graph)

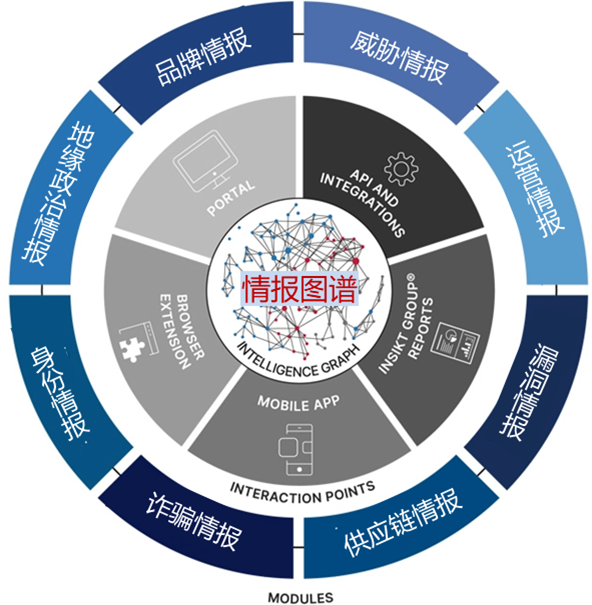

4)RecordedFuture安全情報圖譜

RecordedFuture稱:安全情報圖譜(Security Intelligence Graph)代表了RecordedFuture用來完成使命的方法論和專利技術。安全情報圖譜用于指導人類分析師和算法的分析過程。

RecordedFuture安全情報圖譜綜合了各種各樣的情報信息,如下圖所示:

圖10-RecordedFuture安全情報圖譜的信息

安全情報圖譜連接了數十億個實體,通過本體和事件,映射網絡安全領域中的各種復雜關系。如下圖所示:

圖11-RecordedFuture安全情報圖譜的原理

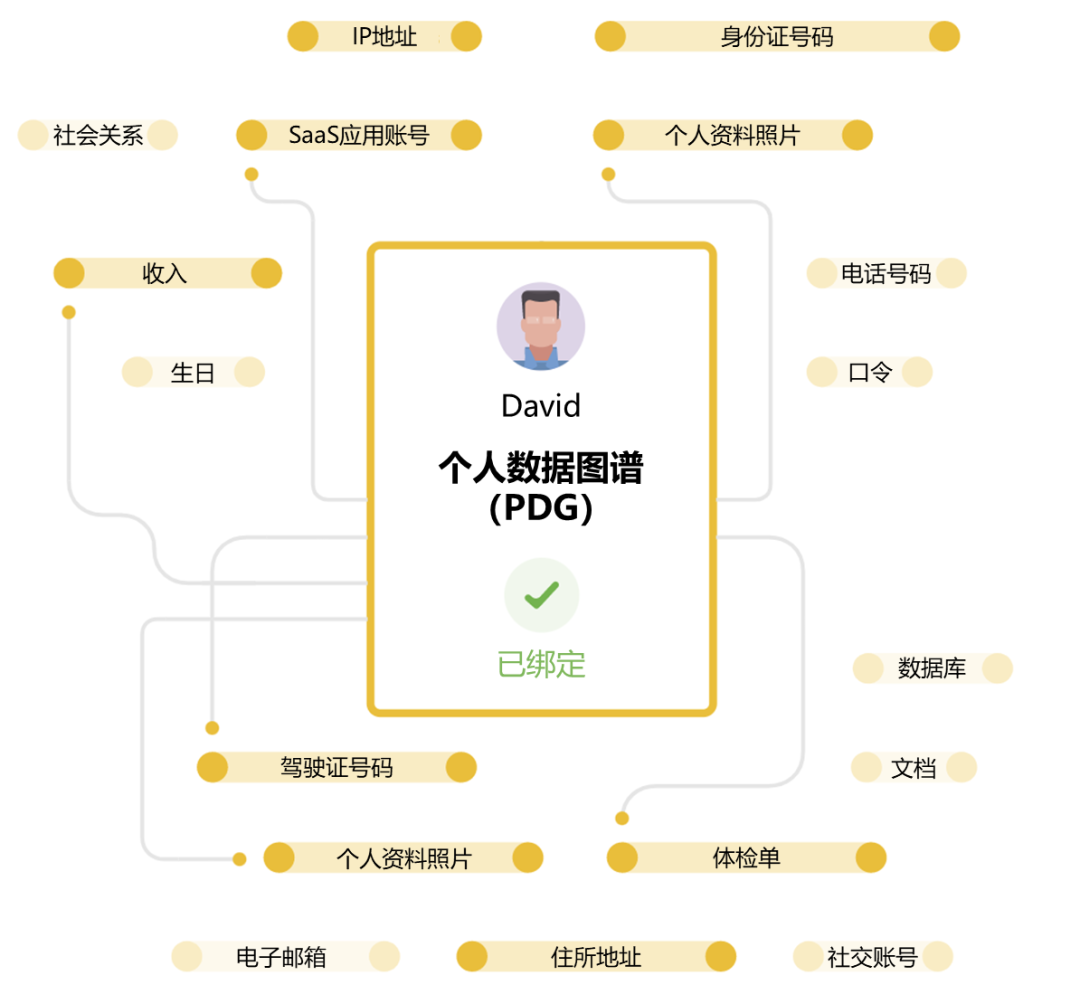

5)Securiti 個人數據圖譜(People Data Graph)

上面展示的都是威脅情報圖譜,而Securiti構建了一個與身份和數據相關的圖譜——個人數據圖譜(PDG,People Data Graph)。

Securiti是一家數據安全和隱私保護公司,是RSAC 2020創新沙盒的冠軍。PDG是Securiti實現現代隱私運營(PrivacyOps)框架的基礎技術。

PDG可以跨系統地連接到云中和本地、結構化和非結構化的異構數據源,自動發現和構建個人數據與所有者之間的關系圖譜,從而為隱私合規奠定了堅實基礎。

圖12-個人數據圖譜(PDG)

07 最終陳述:安全的未來是安全云

安全的未來是(實時)上下文。上下文感知安全機制提供了安全策略的抽象和自動化層。上下文感知有助于使安全成為動態業務需求的推動因素,而不是阻礙因素。企業安全解決方案應該具備越來越強的上下文感知能力。

安全的未來在云端。

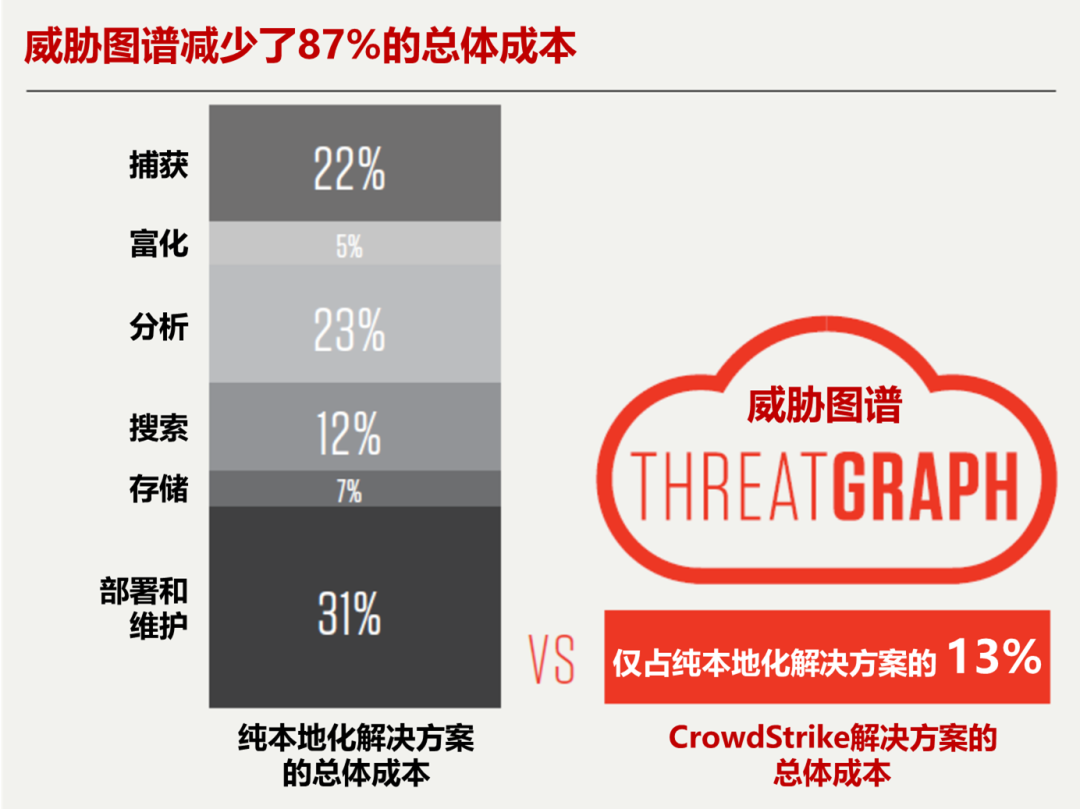

如果安全的未來是上下文,得到的下一個推論就是:安全的未來在云端。因為孤島式、分散式的上下文是非常低效的,也不具備共享和擴散的價值。安全上下文需要集中化、規模化、圖譜化,而只有云化才能承載這樣的要求。 安全的未來是SaaS化。如果安全的未來在云端,得到的下一個推論就是:安全的未來是SaaS化。雖然很多人都會爭論說,SaaS只適合中小客戶,并不適合大型客戶。但筆者覺得,恰當的說法是:僅有SaaS,是不適合大型客戶的。大型客戶的最佳策略應該修正為:客戶本地化安全建設+廠商云化安全服務(如圖13所示)。

安全的未來是安全云。

安全是要花錢的。我們不能平等地保護一切,我們所保護的一切也不是同等價值。網絡安全預算不大可能以比整體IT預算更快的速度增長。預算和資源的限制,將迫使我們不斷優化風險/回報比,并采取智能化的安全保護措施。這正是安全云的意義所在(如圖13所示)。與其部署所有可能的安全控制措施,不如根據所請求操作的上下文(如受保護過程的重要性、所處理內容的敏感度、所涉及實體的信任度、客戶的風險容忍度等),采取更加智能化的控制措施。不論稱之為“基于信任”、“基于風險”、“基于度量”、“基于智能”的安全轉型,上下文感知都是最關鍵的促成因素。

圖13-CrowdStrike云化威脅圖譜與純本地化解決方案的成本比較 CrowdStrike稱:“大數據、圖譜、云是阻止當今威脅的三個關鍵。”這三個關鍵,一個都不能少。而三者合在一起,就是CrowdStrike威脅圖譜,也正是筆者所說的“安全云”。

審核編輯:劉清

-

URL

+關注

關注

0文章

140瀏覽量

15829 -

IPS

+關注

關注

1文章

89瀏覽量

36376 -

NAC

+關注

關注

0文章

5瀏覽量

7817 -

EPP協議

+關注

關注

0文章

2瀏覽量

6057

原文標題:安全的未來是上下文

文章出處:【微信號:哆啦安全,微信公眾號:哆啦安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

智慧路燈網絡安全入侵監測

S32K在AUTOSAR中使用CAT1 ISR,是否需要執行上下文切換?

DeepSeek推出NSA機制,加速長上下文訓練與推理

Lansweeper:強化網絡安全與資產管理

探索國產網絡安全整機,共筑5G時代網絡安全防護線

一文讀懂EAP認證協議:保障網絡安全的利器

智能網聯汽車網絡安全開發解決方案

常見的網絡硬件設備有哪些?國產網絡安全主板提供穩定的硬件支持

IP風險畫像如何維護網絡安全

網絡安全技術商CrowdStrike與英偉達合作

SystemView上下文統計窗口識別阻塞原因

網絡安全中的上下文感知

網絡安全中的上下文感知

評論