隨著車聯網聯盟(CCC)3.0版數字密鑰規范的推出,智能手機專享門禁已成為歷史。這一規范是全球性的跨行業標準,采用超寬帶(UWB)、低功耗(BLE)藍牙、近場通信(NFC)和安全芯片等技術,開啟了基于智能手機的標準化汽車門禁趨勢。

數字密鑰的使用呈上升趨勢,CCC認證的安全芯片也一樣。由于是智能手機的必備元件,而且通常需要在汽車端提供額外的安全級別,安全芯片在新的智能門禁生態合作體系中發揮著重要作用。

智能手機、智能鑰匙和智能卡中的CCC認證安全芯片,用于智能門禁

汽車端的數字密鑰

汽車端的CCC數字密鑰通常采用JavaCard開放式平臺(JCOP)小程序,在安全認證環境中實現高度安全且高性能的CCC數字密鑰管理。它與智能手機中同樣運行CCC數字密鑰小程序的安全芯片對應。

如果智能手機電池的電量在旅途中耗盡,則需要使用NFC技術來激活備用訪問及啟動功能。因此,NFC技術必須符合CCC標準。這也推動了添加安全NFC智能卡和智能鑰匙的趨勢,擴展了汽車OEM的汽車門禁系統業務。 此外,類似的小程序可以在智能卡或智能鑰匙上運行,類似在智能手機上。恩智浦的NCJ38A安全芯片是汽車端CCC數字密鑰的一個范例。

智能鑰匙的數字密鑰

為支持即將在同一系統中同時使用NFC、BLE和UWB技術的智能鑰匙系統,恩智浦最近推出了帶硬件EAL6+認證和CCC數字密鑰兼容小程序的NCJ37x汽車安全芯片。它的無源NFC接口可以充當訪問和啟動備份,即使智能鑰匙的電池完全耗盡。安全芯片具有強大的安全能力,當通過BLE和UWB進行通信時,它可以負責智能鑰匙系統中的高安全性數字密鑰管理。與BLE和UWB IC的連接可使用NCJ37x的SPI或I2C接口實現。

了解我們如何實現安全、強大且可擴展的汽車門禁解決方案。智能汽車門禁。

安全的端到端通信

在兼容CCC數字密鑰的智能鑰匙內,NCJ37x安全芯片將持有特定汽車的數字密鑰或生成UWB測距密鑰,以計算到汽車的安全距離,可用于被動門禁和啟動功能。恩智浦既推出了面向智能鑰匙的NCJ37x安全芯片,也推出了面向汽車端的NCJ38A安全芯片。使用恩智浦的可信配置服務,可以在NCJ37x和NCJ38A安全芯片上安全地閃存所需的證書和其他憑據,從而實現智能鑰匙安全芯片和汽車端安全芯片及其CCC數字密鑰兼容小程序之間進行端到端(E2E)安全通信。

NCJ37x不僅可用于CCC數字密鑰兼容小程序,利用靈活的JCOP操作系統,它還能夠運行許多其他安全的小程序,如支持專有OEM認證協議的小程序,甚至是恩智浦的MIFARE仿真小程序。如果客戶想要開發自己的小程序,恩智浦可提供完善的JCOP工具鏈來簡化他們的設計。

將功能擴展到車載應用程序

恩智浦NCJ37x也可以用于車載應用,例如安全車云通信、安全電池管理系統(BMS)及無線充電模塊的驗證。

在無線充電方面,安全芯片配有Qi 1.3小程序和安全的個性化功能。作為無線充電聯盟(WPC)制造證書頒發機構(MCA),恩智浦可以在安全的環境中安全地為Qi 1.3充電器提供所需的證書。借助NCJ37x CC EAL6+認證的硬件、Qi 1.3身份驗證小程序和MCA可信配置服務,恩智浦為兼容WPC Qi 1.3的無線充電器的身份驗證協議提供了完整的解決方案。通常,這類充電器也是車載NFC讀卡器模塊,是基于NFC技術CCC數字密鑰啟動發動機所必需的。

將數字密鑰提升到新的水平

安全芯片是數字密鑰生態合作體系的重要組成部分,找到合適的解決方案至關重要。NCJ37x具備多種特性,非常適合下一代智能門禁鑰匙和多種安全性更高的汽車應用。

-

安全芯片

+關注

關注

1文章

174瀏覽量

25280 -

智能手機

+關注

關注

66文章

18616瀏覽量

183637 -

密鑰

+關注

關注

1文章

146瀏覽量

20229

發布評論請先 登錄

藍牙AES+RNG如何保障物聯網信息安全

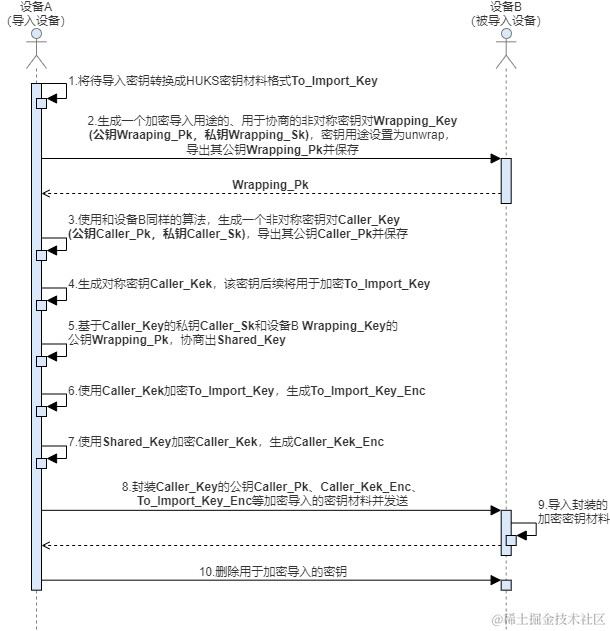

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 獲取密鑰屬性ArkTS

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 獲取密鑰屬性C C++

WPS完成后,主機應用程序如何從ESP讀取WPA安全密鑰?

ESP是否可以接受ASCII十六進制的安全密鑰來連接到AP,而不是密碼?

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰證明介紹及算法規格

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 密鑰協商 C、C++

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰導入介紹及算法規格

安全芯片如何增強數字密鑰

安全芯片如何增強數字密鑰

評論