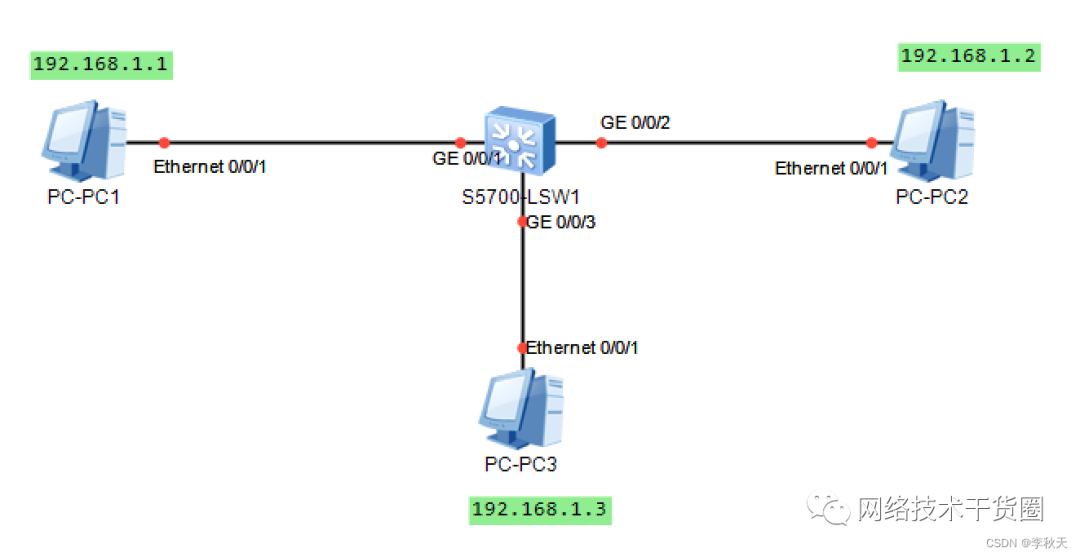

拓撲結構圖:

實驗需求:

1. 按照圖中的設備名稱,配置各設備名稱

2. 按照圖中的IP地址規劃,配置IP地址

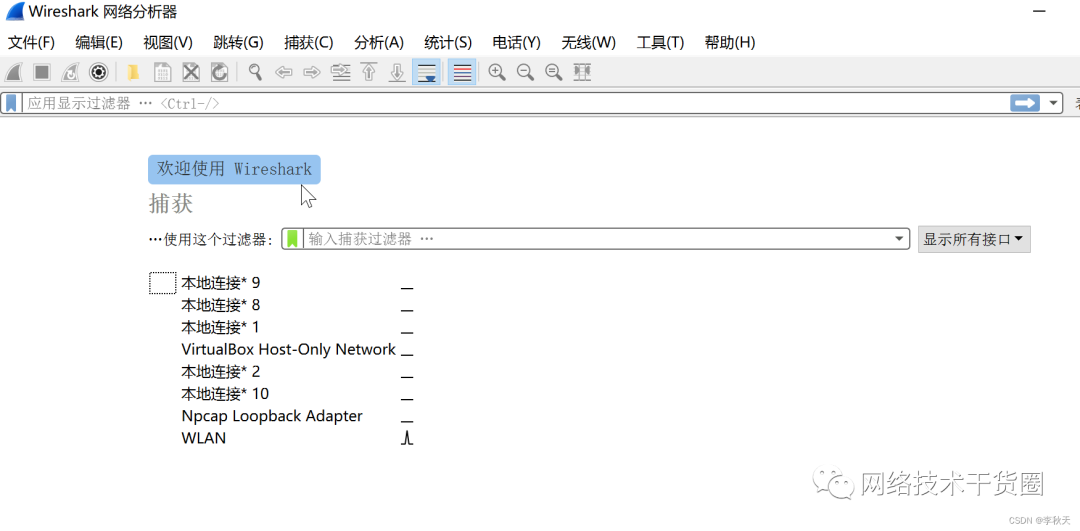

3. 使用Wireshark工具進行抓ping包,并分析報文

4. 理解TCP三次握手的建立機制

實驗步驟:

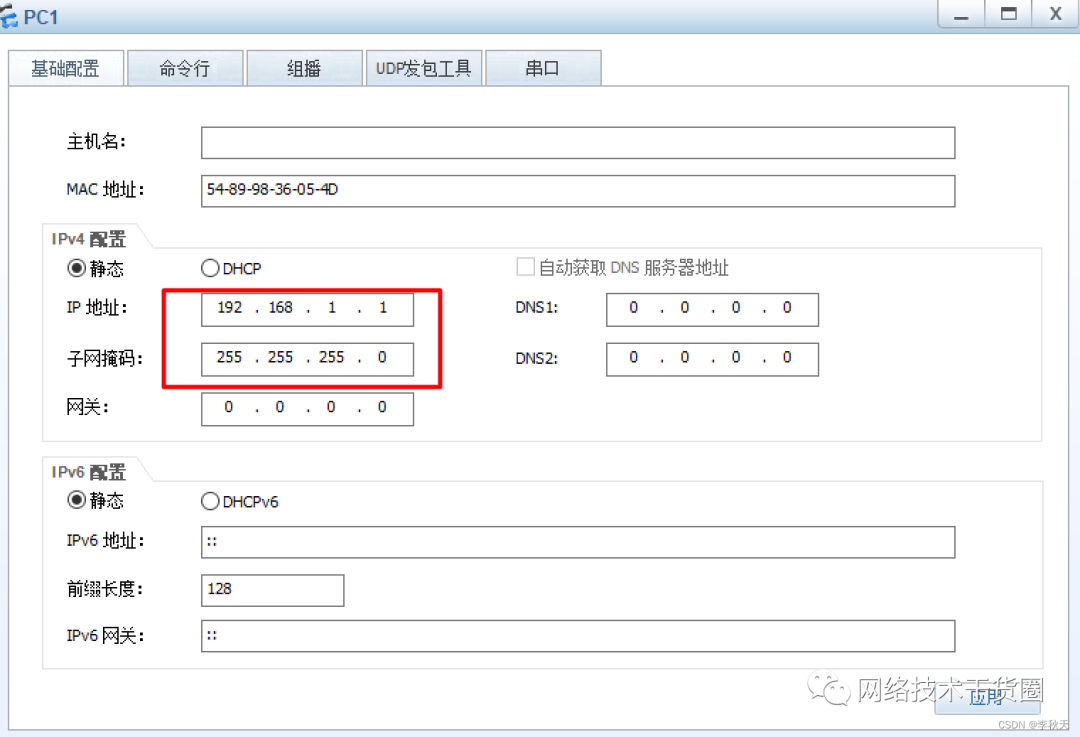

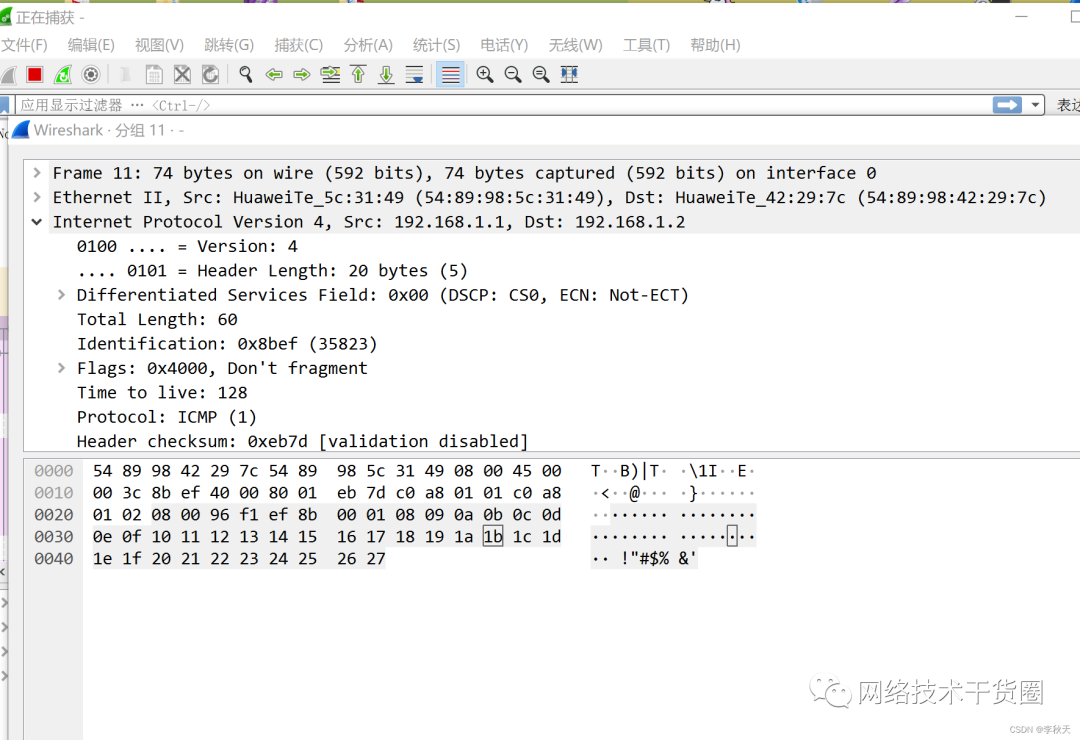

1、配置PC機的IP地址

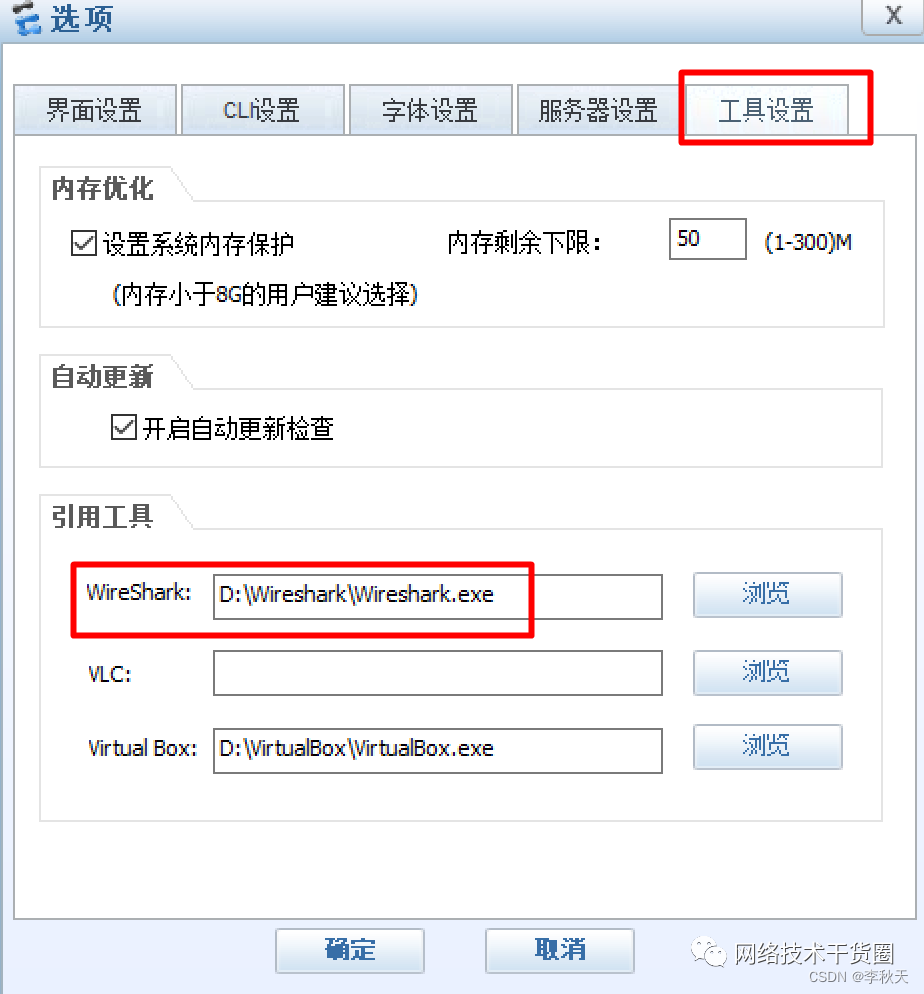

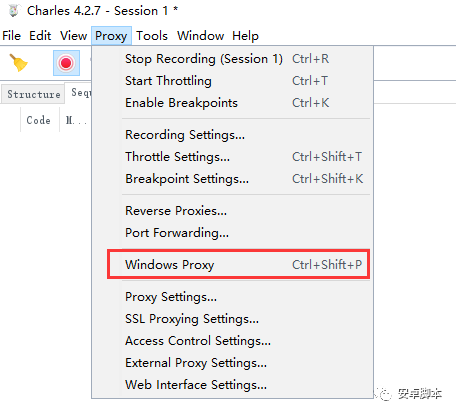

2、配置Wire Shark的路徑

1)進入選項配置

2)進行路徑指定

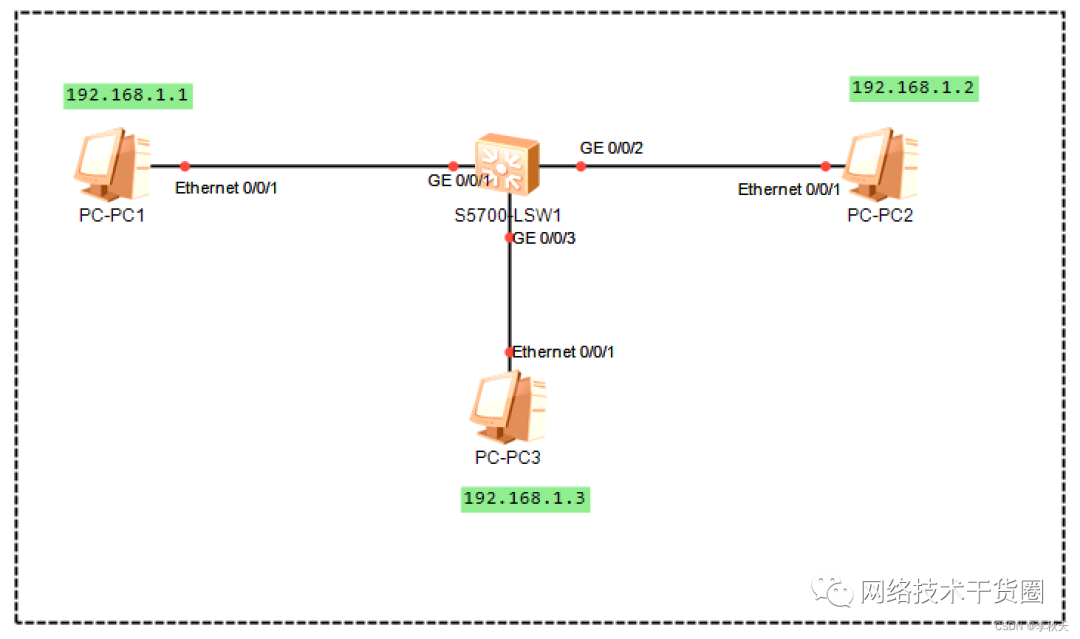

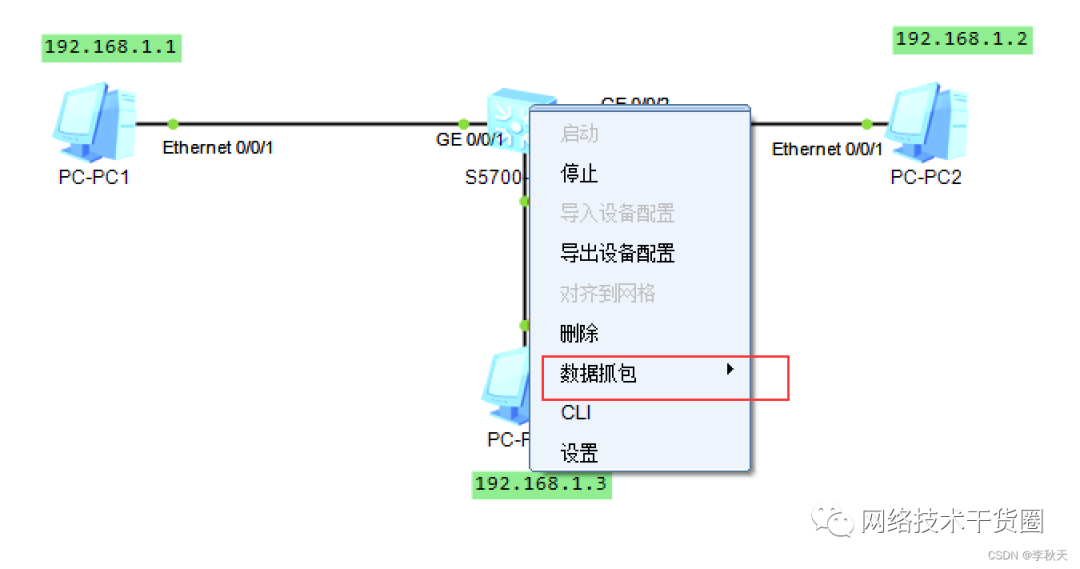

3、啟動設備

4、啟動抓包工具

5、在交換機GE 0/0/1口進行抓包

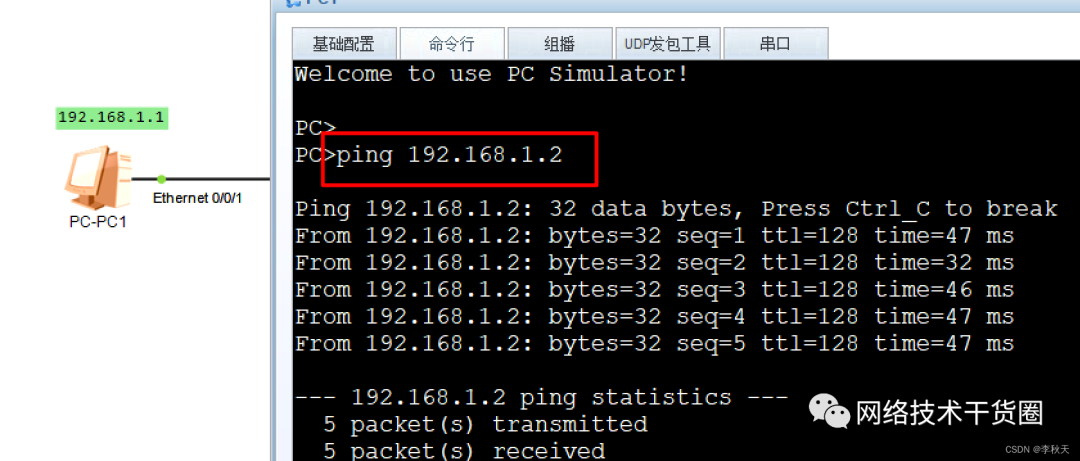

6、雙擊PC機,進入命令行

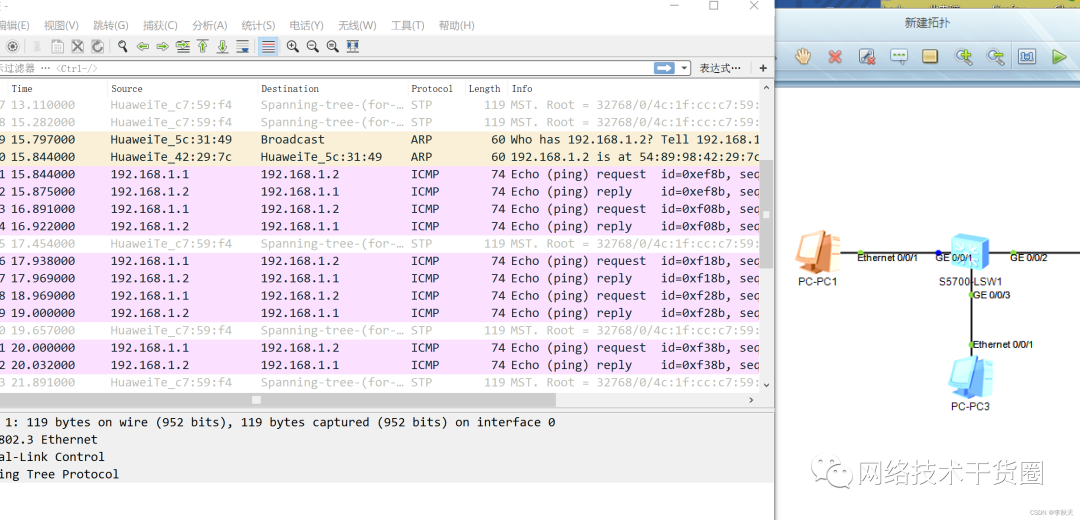

7、查看抓包結果

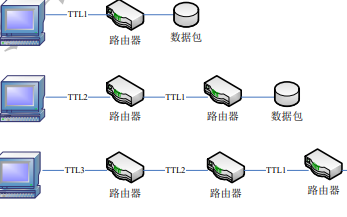

8、分析報文格式

審核編輯:劉清

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

交換機

+關注

關注

22文章

2738瀏覽量

101832 -

拓撲結構

+關注

關注

6文章

327瀏覽量

40044 -

PC機

+關注

關注

2文章

201瀏覽量

29329 -

TCP通信

+關注

關注

0文章

146瀏覽量

4538

原文標題:如何利用eNSP進行抓包實驗?網絡工程師必會的技能!

文章出處:【微信號:網絡技術干貨圈,微信公眾號:網絡技術干貨圈】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

熱點推薦

CC2640 使用BTool抓包怎么用?

sniffer識別不到芯片。開發板和連線如下:,[url=http://www.deyisupport.com/cfs-file.ashx/__key/communityserver-discussions-components-files/103/5633.yzy.jpg]請問我應該怎么進行

發表于 03-16 11:27

WIZnet芯片通訊時怎么抓包?

`Q:WIZnet芯片進行公網通訊或者芯片間通訊的話怎么抓包?A:芯片和PC通訊的話可以直接通過Wireshark抓包,如果芯片和公網直接通

發表于 03-13 11:32

Wireshark數據抓包網絡協議的分析

。使用它,可以以各種方式抓取用戶所需要的網絡數據包。但是用戶往往無法從數據包中直接獲取所需要的數據。這是由于所有的信息在傳輸過程中,都會被按照各種網絡協議進行封裝。用戶想要從海量的數據抓

發表于 10-12 08:00

?1次下載

為什么抓不到baidu的數據包?

從上面的結果可以知道請求baidu.com時會去訪問39.156.66.10。于是用下面的tcpdump命令進行抓包,大概的意思是抓eth0網卡且ip為39.156.66.10的網絡

華為eNSP鏡像包全集下載,包含CE6800、CE12800、NE系列等!

eNSP安裝包、以及eNSP中所需要的鏡像包(設備包)(CE、CX、NE40E、NE5000E、NE9000、USG)例如:導入一個USG設

如何抓取app數據包 網絡抓包原理及實現

要實現對App的網絡數據抓包,需要監控App與服務器交互之間的網絡節點,監控其中任意一個網絡節點(網卡),獲取所有經過網卡中的數據,對這些數據按照網絡協議進行解析,這就是抓

發表于 08-11 09:30

?4266次閱讀

如何在Python中使用Scapy進行抓包操作

1. 前言 抓包通常使用軟件如wireshark,Tcpdump等,對數據通信過程中的所有lP報文實施捕獲并進行逐層拆包分析,一直是傳統固網數通維護工作中罐常用的故障排查工具,都需要在

如何利用eNSP進行抓包實驗?

如何利用eNSP進行抓包實驗?

評論