美國對(duì)于“漏洞裁定”一直都存在爭(zhēng)議——而爭(zhēng)論的焦點(diǎn)在于政府是否應(yīng)該向廠商披露漏洞。披露的話,用戶就可以打上補(bǔ)丁,從而避免漏洞被利用;如果不披露,那么漏洞就可以為政府所用。具體流程應(yīng)該如何操作,其實(shí)還缺乏數(shù)據(jù)支持。但美國可以了解一下英國是怎么處理同類問題的。

最近,英國國家網(wǎng)絡(luò)安全中心NCSC——英國國家安全機(jī)構(gòu)GCHQ的一個(gè)下屬部門,向微軟披露了一個(gè)主要漏洞。微軟將這一漏洞命名為“BlueKeep” (漏洞代碼CVE-2019-0708),該漏洞嚴(yán)重到需要為已經(jīng)停止支持WindowsXP和Windows2003系統(tǒng)提供補(bǔ)丁。盡管該漏洞對(duì)Windows 8和Windows 10沒有影響,但據(jù)說這個(gè)漏洞還是相當(dāng)嚴(yán)重的,因?yàn)槲唇?jīng)驗(yàn)證的攻擊者可以利用該漏洞完全控制遠(yuǎn)程系統(tǒng)。這是受到情報(bào)機(jī)構(gòu)青睞的漏洞利用方式,因?yàn)榍閳?bào)機(jī)構(gòu)可以以此入侵高安全級(jí)別的目標(biāo)。

其實(shí)在這件事情的處理上是存在多種可能性的,但無論是哪種可能性,GCHQ都是贏家。有可能GCHQ發(fā)現(xiàn)這個(gè)漏洞后就披露該漏洞。也可能該機(jī)構(gòu)發(fā)現(xiàn)該漏洞后,秘密利用了這個(gè)漏洞,后來由于發(fā)現(xiàn)對(duì)手捕獲該漏洞后也留作己用,又或者GCHQ發(fā)現(xiàn)有人已經(jīng)在利用此漏洞,隨即公開這一漏洞。這三種可能性都很好地說明了GCHQ的內(nèi)部處理流程,但是我們希望該機(jī)構(gòu)可以正式披露漏洞:這樣的披露信息有助于各方就漏洞披露的政策進(jìn)行磋商。

在第一種情況中,GCHQ發(fā)現(xiàn)漏洞后,經(jīng)內(nèi)部流程后才決定通知微軟公司。這意味著其漏洞裁定流程是一種高度防御傾向的流程——而這是各種情報(bào)機(jī)構(gòu)的批評(píng)者們想要的流程類型。如果是這樣,人們就會(huì)因?yàn)镚CHQ在發(fā)現(xiàn)如此嚴(yán)重的漏洞后,及時(shí)作出回應(yīng),且確保無人利用漏洞,從而對(duì)其更信任。這樣的處理方式也向政策制定者和其他人表明,至少在英國,目前的漏洞裁定流程是極為偏向防御的。

在第二種可能性中,GCHQ發(fā)現(xiàn)了這個(gè)漏洞,將其作為武器利用。考慮到這種漏洞利用的威力,估計(jì)任何情報(bào)機(jī)構(gòu)都想要利用這樣的漏洞,以便攻擊特別困難的目標(biāo)。或許,GCHQ有理由相信其對(duì)手隨后也會(huì)發(fā)現(xiàn)這一漏洞,或許是通過對(duì)攻擊實(shí)施逆向工程來發(fā)現(xiàn)漏洞。一個(gè)NOBUS(只有自己知道)漏洞就是具備這種特性,但是如果其他人也知道漏洞的存在,危險(xiǎn)就極大增加了。所以,干脆通知微軟,讓其大白于天下,就變得很關(guān)鍵。

這樣的做法也能體現(xiàn)GCHQ的高度責(zé)任感。因?yàn)樵谶@種情況下,該機(jī)構(gòu)發(fā)現(xiàn)了一個(gè)漏洞,利用了這個(gè)漏洞(畢竟,GCHQ的工作就是入侵其他電腦),而后,當(dāng)危險(xiǎn)增加時(shí),又公開了漏洞。這樣以來,該機(jī)構(gòu)其實(shí)是隱晦地告知了知曉此漏洞的人,GCHQ已經(jīng)知道有人捕獲了此漏洞。如果是這樣,GCHQ就會(huì)因其負(fù)責(zé)任的行為而獲得贊譽(yù)。

而這樣還表明,GCHQ所遵循的漏洞裁定流程雖然傾向于防御,但是會(huì)監(jiān)控事態(tài)的變化情況。就像NSA知道“影子經(jīng)紀(jì)人”得到漏洞副本后,向微軟披露“永恒之藍(lán)”一樣(影子經(jīng)紀(jì)人在拍賣中告知了工具名稱,NSA隨后則通知了微軟,而微軟也在黑客發(fā)布漏洞利用工具之前及時(shí)打上了補(bǔ)丁),英國應(yīng)該也做著同樣的事情。

在這種情況下,GCHQ會(huì)遵循“不單方面解除武裝,雙方同時(shí)解除”的原則:如果找到一個(gè)NOBUS漏洞,則其保持防御狀態(tài)。但一旦發(fā)現(xiàn)它不再是NOBUS漏洞,則要修補(bǔ)漏洞。如果掌管NSA或是GCHQ,這也可能是我要采取的姿態(tài)。

在最后一種可能性中,GCHQ發(fā)現(xiàn)對(duì)手正在利用此漏洞,所以,一發(fā)現(xiàn)漏洞就報(bào)告給了微軟。這里要高度評(píng)價(jià)GCHQ的防御工作。這種防御上的勝利值得稱贊。如果是這樣,對(duì)手已知曉GCHQ發(fā)現(xiàn)了攻擊后,所以向公眾披露漏洞并不會(huì)向?qū)κ中孤妒裁葱虑闆r,但卻能讓政策制定者和公眾了解到GCHQ的防御操作。同時(shí),能讓該機(jī)構(gòu)以勝利姿態(tài)出現(xiàn)。

上述三種可能性都能樹立GCHQ的正面形象,而且都不會(huì)向?qū)κ滞嘎妒裁措[秘信息。在第一種情況中,都不存在對(duì)手,而第二和第三種情況中,對(duì)手早已知曉漏洞情況。但是公開漏洞會(huì)讓公眾有所防御,從而告訴公眾一個(gè)有責(zé)任感的情報(bào)機(jī)構(gòu)是怎么做事的。希望GCHQ能明白,在這種情況中,其保密的屬性最好讓位于公眾利益。

-

微軟

+關(guān)注

關(guān)注

4文章

6682瀏覽量

105619 -

信息安全

+關(guān)注

關(guān)注

5文章

680瀏覽量

39701

原文標(biāo)題:GCHQ的漏洞裁定流程

文章出處:【微信號(hào):EAQapp,微信公眾號(hào):E安全】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

技術(shù)故障率降低20%,關(guān)鍵在于這套IoT軟硬件一體化方案...

擁抱開源!一起來做FPGA開發(fā)板啦!

海康威視助力臨湘市城管局打造智慧燃?xì)獗O(jiān)管平臺(tái)

微軟Outlook曝高危安全漏洞

華為榮獲BSI全球首批漏洞管理體系認(rèn)證

華為通過BSI全球首批漏洞管理體系認(rèn)證

企業(yè)AI模型托管怎么做的

磁致伸縮位移傳感器的品牌有哪些?一起來看看吧!

測(cè)速電機(jī)的工作原理和種類與性能 目前見過最全的 一起來看看吧

無線壓力傳感器應(yīng)用廣泛,那么讓我們一起來看看他都在哪些領(lǐng)域應(yīng)用吧!

放大器帶寬一直不夠,該怎么做?

選2088還是3051?一起來說說TA們的不同~

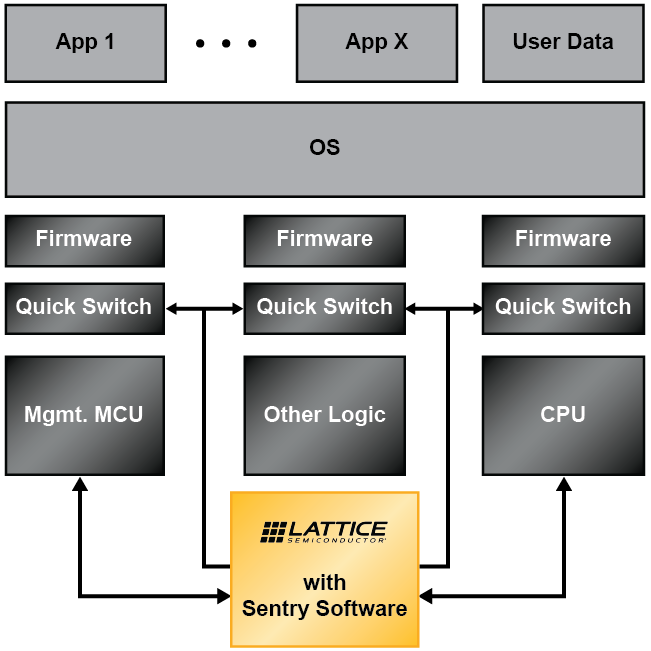

萊迪思助力構(gòu)建安全和有彈性的數(shù)字生態(tài)系統(tǒng)

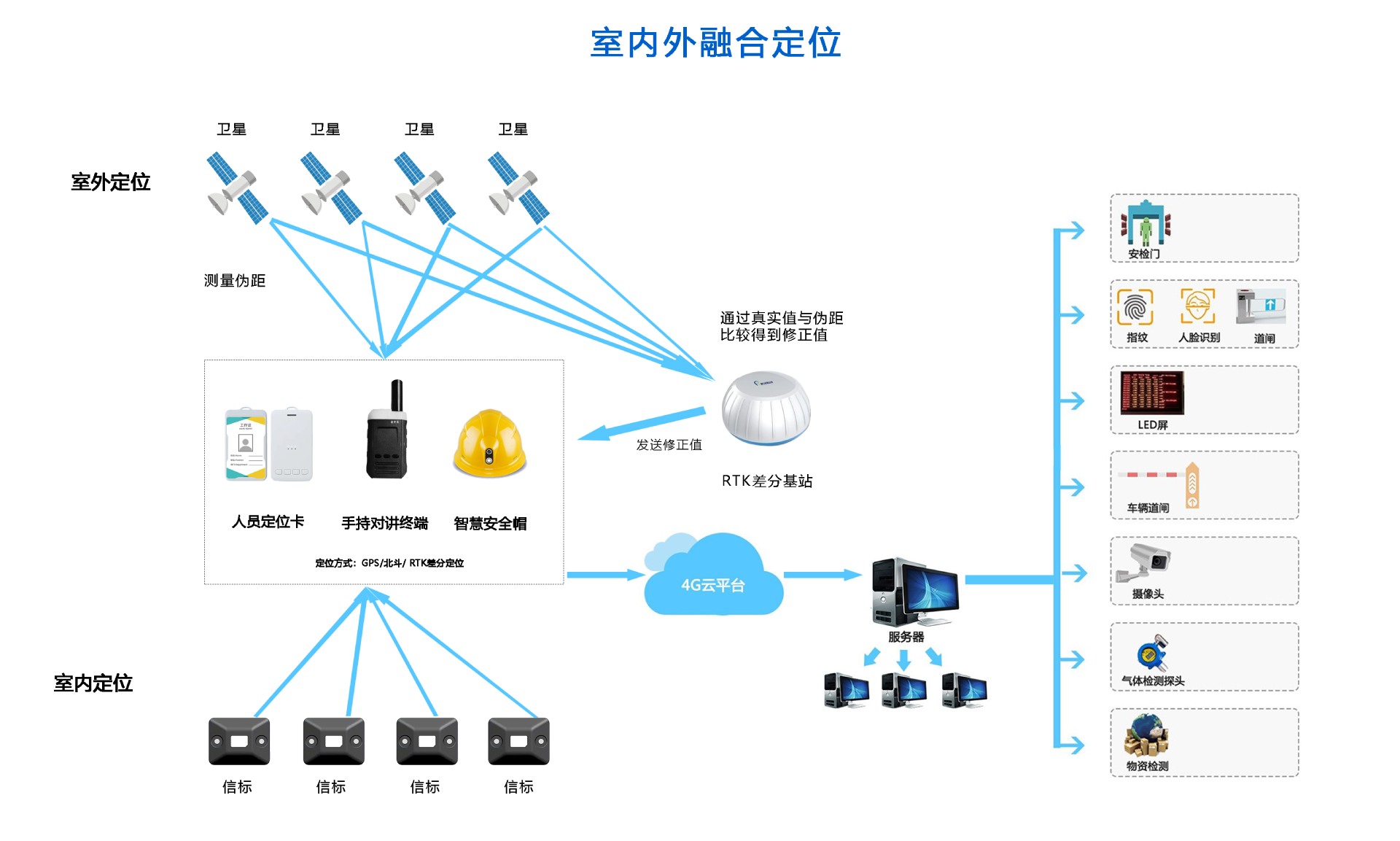

電廠人員定位怎么做?分享電廠人員定位系統(tǒng)解決方案

從CVE-2024-6387 OpenSSH Server 漏洞談?wù)勂髽I(yè)安全運(yùn)營與應(yīng)急響應(yīng)

漏洞裁定流程該如何?一起來看看英國國家安全機(jī)構(gòu)GCHQ怎么做

漏洞裁定流程該如何?一起來看看英國國家安全機(jī)構(gòu)GCHQ怎么做

評(píng)論